Doctor Web minulý týždeň informoval o ransomwaru s názvom Linux.Encoder.1, Ten napadá nezabezpečené linuxové systémy s redakčným systémom CMS Magento. Do systému sa teda dostane cez hlavne cez slabiny redakčného systému a webového servera.

Program ako prvé šifruje súbory v následovných adresároch:

/home, /root, /var/lib/mysql, /var/www, /etc/nginx, /etc/apache2, /var/log

Keď dokončí šifrovanie vyššie uvedených adresárov, tak pokračuje hlavným root adresárom “/”:

public_html, www, webapp, backup, .git, .svn

Po dokončení predchádzajúcich krokoch šifruje všetky súbory, ktoré najde na disku z následujúcou príponoou:

.php, .html, .tar, .gz, .sql, .js, .css, .txt .pdf, .tgz, .war, .jar, .java, .class, .ruby, .rar .zip, .db, .7z, .doc, .pdf, .xls, .properties, .xml .jpg, .jpeg, .png, .gif, .mov, .avi, .wmv, .mp3 .mp4, .wma, .aac, .wav, .pem, .pub, .docx, .apk .exe, .dll, .tpl, .psd, .asp, .phtml, .aspx, .csv

V žiadnom prípade však nešifruje následovné adresáre, dôvodom je zrejme, že adresáre správcovia serverov dôkladne monitorujú a kontrolujú:

/, /root/.ssh, /usr/bin, /bin, /etc/ssh

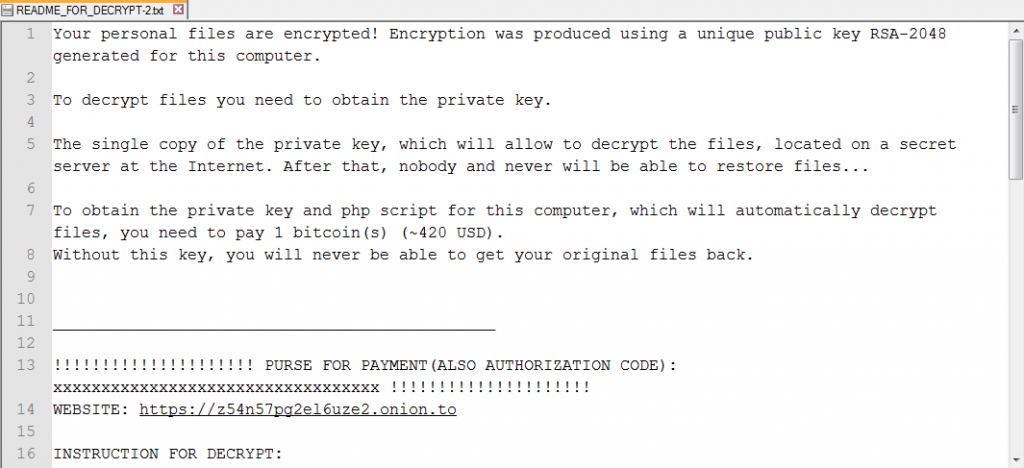

Keďže nešifruje dôležité/sledované súbory, tak hrozba nemusí spozorovať na serveri včas. Šifrovanie súborov je zabezpečené algoritmom AES-CBC-128. Každý zašifrovaný súbor je doplnený ďalším s príponou „.encrypted“. V každom adresári, ktorý obsahuje zašifrované súbory je textový dokument README_FOR_DECRYPT.txt, a ten obsahuje požiadavky na odšifrovanie. A aj tak sa dá spozorovať, že sa v systéme niečo deje.

Obsah dokumentu README_FOR_DECRYPT.txt . Zdroj: drweb.com

Volný preklad súboru README_FOR_DECRYPT.txt :

„Vaše sukromné súbory boli zašifrované! Na šifrovanie sme použili unikátny verejný klúč RSA-2048, ktorý bol vygenerovaný na tomto počítači.

Na rozšifrovanie potrebujete súkromný klúč.

Kópia súkromného klúča, ktorý potrebujete na rozšifrovanie, sa nachádza na tajnom serveri na Internete. Nikto a nikdy Vám dáta neobnovia…

Na získanie súkromného klúča a skript na rošifrovanie dát, musíte zaplatiť 1 bitcoin (~420 USD). Bez tohto klúča sa nikdy nedostanete k Vašim datam.“

Na stránkach Bitdefender LABS bolo oznámené, že vďaka chybe v návrhu Linux.Encoder.1 bolo možné vydať nástroj, pomocou ktorého sa dajú dáta používateľov rozšifrovať.

Postup ako rozšifrovať napadnutý systém:

- Stiahnuť skript zo stránok the Bitdefender Labs repository

- Nabootovať ľubovolnú LIVE distribúciu , alebo vybrať disk a pripojiť k druhému počítaču

- Vytvoriť zoznam zašifrovaných súborov následovným príkazom:

- sort_files.sh encrypted_partition > zoznam_suborov

- Rozšifrovať súbory môžeme aj jednotlivo skriptom, ktorý sme si stiahli:

- python decrypter.py –f [subor]

- Rozšifrovať môžeme samozrejme aj všetko naraz naším zoznamom šifrovaných súborov:

- python decrypter.py -s [timestamp] -l zoznam_suborov

- python decrypter.py -s [timestamp] -l zoznam_suborov

Zdroj: drweb.com, abclinuxu.cz, bitdefender.com